- Введение: Почему Анонимная Защита Ключа Критически Важна

- Шаг 1: Генерация Ключа в Офлайн-Среде

- Шаг 2: Шифрование Ключа Перед Сохранением

- Шаг 3: Анонимное Физическое Хранение

- Шаг 4: Резервное Копирование Без Утечек

- Шаг 5: Использование Аппаратных Кошельков Анонимно

- Шаг 6: Работа с Ключом Без Деанонимизации

- Часто Задаваемые Вопросы (FAQ)

- Можно ли восстановить ключ при утере?

- Какие ошибки раскрывают анонимность?

- Как проверить безопасность настройки?

- Зачем нужны аппаратные кошельки, если ключ зашифрован?

- Как часто менять ключ?

- Заключение: Ваша Безопасность — в Ваших Руках

Введение: Почему Анонимная Защита Ключа Критически Важна

Приватный ключ — цифровой эквивалент ключей от вашего сейфа с криптовалютой. Его компрометация означает безвозвратную потерю активов. Анонимная защита предотвращает связь ключа с вашей личностью, снижая риски целевых хакерских атак, шантажа и физических краж. В этом руководстве вы получите пошаговую инструкцию по созданию, шифрованию и хранению ключа без утечки персональных данных.

Шаг 1: Генерация Ключа в Офлайн-Среде

- Используйте изолированное устройство: Ноутбук без Wi-Fi/Bluetooth, никогда не подключавшийся к интернету.

- Выберите проверенный инструмент: Electrum (офлайн-режим) или Ian Coleman’s BIP39 генератор.

- Создайте мнемоническую фразу: 12-24 слова, сгенерированных с истинной энтропией (никогда не придумывайте самостоятельно).

Важно: Все действия — без камер, микрофонов и с заклеенными веб-камерами.

Шаг 2: Шифрование Ключа Перед Сохранением

- Зашифруйте мнемоническую фразу с помощью парольной фразы (25+ символов, включая спецзнаки).

- Используйте открытое ПО: AES-256 в VeraCrypt или GPG для создания зашифрованного контейнера.

- Никогда не храните пароль и ключ в одном месте — разделите физически и географически.

Шаг 3: Анонимное Физическое Хранение

- Металлические носители: Стальные пластины Cryptotag или Billfodl, устойчивые к огню/воде.

- Стелс-методы: Маскировка под бытовые предметы (книги, коробки) в непрозрачных сейфах.

- Геораспределение: Храните части ключа в 3-5 локациях (банковская ячейка на подставное имя, доверенное лицо).

Шаг 4: Резервное Копирование Без Утечек

- Примените технику Shamir’s Secret Sharing (SSS): Разделите ключ на N фрагментов, где для восстановления нужно только K частей (например, 3 из 5).

- Используйте офлайн-инструменты: Glacier Protocol или собственный скрипт на air-gapped ПК.

- Распределите фрагменты через доверенных курьеров без цифровых коммуникаций.

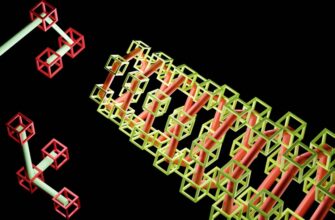

Шаг 5: Использование Аппаратных Кошельков Анонимно

- Покупка без KYC: Приобретайте Ledger/Trezor за криптовалюту через площадки типа Bitcoin Marketplace с курьером до постамата.

- Настройка в офлайне: Инициализируйте кошелек через Tails OS без подключения к сети.

- Физическая модификация: Удалите камеры/микрофоны с устройства при помощи профессионалов.

Шаг 6: Работа с Ключом Без Деанонимизации

- Подписывайте транзакции через air-gapped ПК с QR-кодами (Electrum, Coldcard).

- Используйте Tor/VPN при взаимодействии с блокчейн-эксплорерами.

- Никогда не вводите ключ на сайтах — только через аппаратные кошельки.

Часто Задаваемые Вопросы (FAQ)

Можно ли восстановить ключ при утере?

Нет. Приватный ключ невосстановим без резервной копии. Храните минимум 3 копии SSS-фрагментов в защищенных местах.

Какие ошибки раскрывают анонимность?

- Хранение в облаке (Google Drive, iCloud)

- Печать ключа на принтере с памятью

- Использование кошельков с KYC (Binance, Coinbase)

Как проверить безопасность настройки?

Протестируйте систему с «пустым» кошельком: отправьте 0.001 BTC, имитируйте кражу данных, проверьте уязвимости.

Зачем нужны аппаратные кошельки, если ключ зашифрован?

Они предотвращают экспорт ключа даже при заражении ПК. Подпись транзакций происходит внутри устройства без передачи данных.

Как часто менять ключ?

Только при подозрении на компрометацию. Миграция средств на новый ключ должна выполняться через атомарные свопы для минимизации следов.

Заключение: Ваша Безопасность — в Ваших Руках

Анонимная защита приватного ключа требует дисциплины, но предотвращает катастрофические потери. Сочетайте физическую изоляцию, криптографию и геораспределение. Помните: 95% краж происходят из-за человеческих ошибок, а не взлома алгоритмов. Регулярно аудитируйте свою систему и никогда не экономьте на безопасности.